Okrem natívnych bezpečnostných riešení, ktoré cloudové spoločnosti dodávajú, existuje niekoľko užitočných alternatív s otvoreným zdrojom.

Tu je príklad ôsmich vynikajúcich cloudových bezpečnostných technológií s otvoreným zdrojom.

AWS, Microsoft a Google sú len niektoré cloudové spoločnosti, ktoré poskytujú rôzne natívne bezpečnostné funkcie. Aj keď sú tieto technológie nepochybne nápomocné, nedokážu uspokojiť potreby každého. IT tímy často objavujú medzery vo svojej kapacite bezpečne vytvárať a udržiavať pracovné zaťaženie na všetkých týchto platformách, ako vývoj cloudu napreduje. Nakoniec je na používateľovi, aby tieto medzery zacelil. V situáciách, ako je táto, sú užitočné cloudové bezpečnostné technológie s otvoreným zdrojom.

Široko používané cloudové bezpečnostné technológie s otvoreným zdrojom často vytvárajú organizácie ako Netflix, Capital One a Lyft, ktoré majú rozsiahle IT tímy so značnými odbornými znalosťami v oblasti cloudu. Tímy spúšťajú tieto projekty, aby vyriešili určité požiadavky, ktoré nespĺňajú nástroje a služby, ktoré sú už dostupné, a takýto softvér sprístupňujú v nádeji, že bude užitočný aj pre iné podniky. Hoci to nie je všetko, tento zoznam najobľúbenejších cloudových bezpečnostných riešení s otvoreným zdrojom na GitHub je vynikajúcim miestom, kde začať. Mnohé z nich sú kompatibilné s inými nastaveniami cloudu, zatiaľ čo iné sú vytvorené výslovne na fungovanie s AWS, najobľúbenejším verejným cloudom. Pozrite sa na tieto bezpečnostné technológie pre reakciu na incidenty, proaktívne testovanie a viditeľnosť.

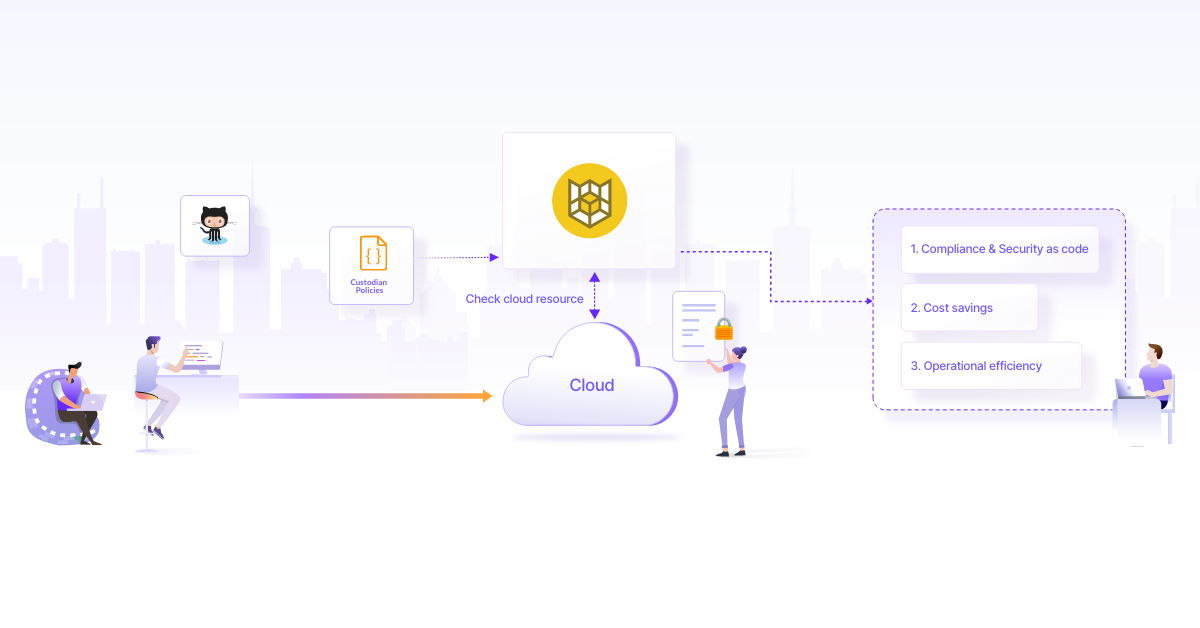

Správca cloudu

Správa prostredí AWS, Microsoft Azure a Google Cloud Platform (GCP) sa vykonáva pomocou nástroja Cloud Custodian, bezstavového modulu pravidiel. S konsolidovanými výkazmi a analýzami spája niekoľko postupov dodržiavania predpisov, ktoré podniky využívajú, do jednej platformy. Pomocou služby Cloud Custodian môžete vytvoriť pravidlá, ktoré porovnávajú prostredie s požiadavkami na bezpečnosť a súlad, ako aj kritériá na optimalizáciu nákladov. Druh a skupina zdrojov, ktoré je potrebné skontrolovať, ako aj akcie, ktoré sa majú s týmito zdrojmi vykonať, sú vyjadrené v zásadách správcu cloudu, ktoré sú definované v YAML. Môžete napríklad vytvoriť politiku, ktorá sprístupní šifrovanie segmentov pre všetky segmenty Amazon S3. Ak chcete automaticky vyriešiť pravidlá, môžete integrovať Cloud Custodian s bezserverovými runtimemi a natívnymi cloudovými službami. Pôvodne vytvoril a sprístupnil ako bezplatný zdroj

kartografia

Hlavným ťahákom sú mapy infraštruktúry, ktoré sú vytvorené kartografiou. Tento automatický grafický nástroj poskytuje vizuálnu reprezentáciu prepojení medzi komponentmi vašej cloudovej infraštruktúry. To môže zvýšiť celkovú viditeľnosť zabezpečenia tímu. Použite tento nástroj na vytváranie správ o majetku, identifikáciu potenciálnych vektorov útokov a určenie príležitostí na zlepšenie bezpečnosti. Inžinieri v Lyft vytvorili kartografiu, ktorá využíva databázu Neo4j. Podporuje rôzne služby AWS, G Suite a Google Cloud Platform.

Diffy

Veľmi populárny nástroj na triedenie nástrojov pre digitálnu forenznú analýzu a reakciu na incidenty sa nazýva Diffy (DFIR). Zodpovednosťou vášho tímu DFIR je prehľadať vaše aktíva a nájsť dôkazy, ktoré narušiteľ zanechal po tom, čo už bolo vaše prostredie napadnuté alebo hacknuté. To môže vyžadovať starostlivú ručnú prácu. Odlišný engine, ktorý ponúka Diffy, odhaľuje anomálne inštancie, virtuálne stroje a ďalšie aktivity zdrojov. Aby pomohol tímu DFIR určiť polohu útočníkov, Diffy ich bude informovať o tom, ktoré zdroje sa správajú zvláštne. Diffy je stále v ranom štádiu vývoja a teraz podporuje iba inštancie Linuxu na AWS, ale jeho architektúra doplnkov by mohla umožniť ďalšie cloudy. Tím bezpečnostného spravodajstva a reakcie Netflix vynašiel Diffy, ktorý je napísaný v jazyku Python.

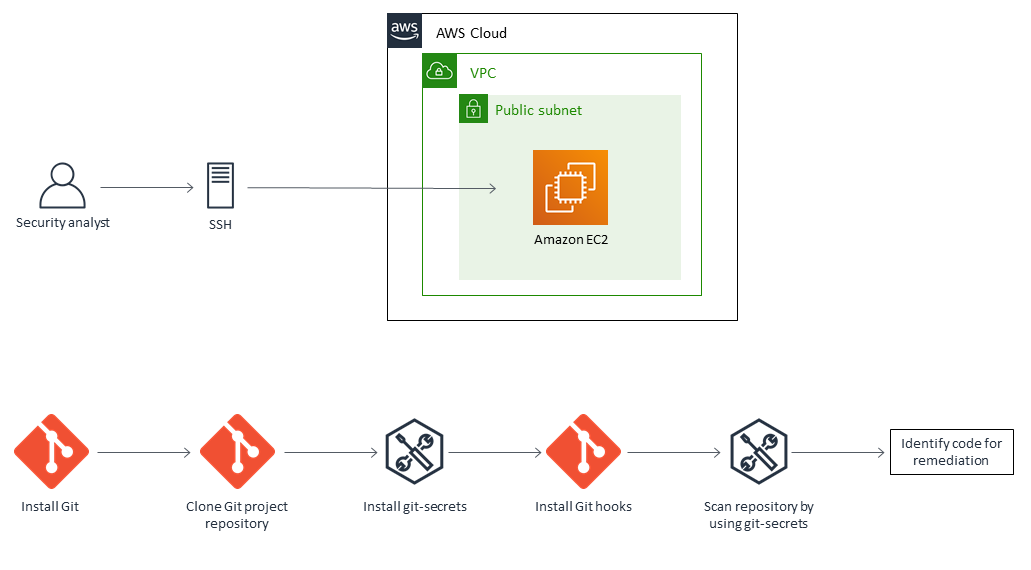

Git-tajomstvá

Tento vývojový bezpečnostný nástroj s názvom Git-secrets vám zakazuje ukladať tajomstvá, ako aj iné citlivé údaje vo vašom úložisku Git. Všetky správy potvrdenia alebo potvrdenia, ktoré vyhovujú jednému z vašich preddefinovaných vzorov zakázaných výrazov, sú po naskenovaní odmietnuté. Git-secrets bol vytvorený s ohľadom na AWS. Bol vyvinutý spoločnosťou AWS Labs, ktorá je stále zodpovedná za údržbu projektu.

OSSEC

OSSEC je bezpečnostná platforma, ktorá integruje monitorovanie protokolov, bezpečnosť informácie a správa udalostí a detekcia narušenia na hostiteľskom počítači. Môžete to použiť na cloudových virtuálnych počítačoch, aj keď to bolo pôvodne navrhnuté na ochranu na mieste. Prispôsobivosť platformy je jednou z jej výhod. Môžu ho používať prostredia na AWS, Azure a GCP. Okrem toho podporuje rôzne operačné systémy vrátane Windows, Linux, Mac OS X a Solaris. Okrem monitorovania agentov a bez agentov ponúka OSSEC centralizovaný administračný server na sledovanie pravidiel na viacerých platformách. Medzi hlavné charakteristiky OSSEC patrí: Akákoľvek zmena súboru alebo adresára vo vašom systéme bude zistená monitorovaním integrity súborov, na ktoré budete upozornení. Monitorovanie protokolov zhromažďuje, skúma a upozorňuje vás na akékoľvek neobvyklé správanie zo všetkých protokolov v systéme.

Detekcia rootkitov, ktorá vás upozorní, ak váš systém prejde zmenou ako rootkit. Keď sa objavia konkrétne prieniky, OSSEC môže aktívne reagovať a okamžite konať. Nadácia OSSEC dohliada na údržbu OSSEC.

GoPhish

pre phishingu simulačné testovanie, Gophish je program s otvoreným zdrojovým kódom, ktorý umožňuje odosielanie e-mailov, ich sledovanie a určovanie počtu príjemcov, ktorí klikli na odkazy vo vašich falošných e-mailoch. A môžete si pozrieť všetky ich štatistiky. Poskytuje červenému tímu množstvo metód útoku vrátane bežných e-mailov, e-mailov s prílohami a dokonca aj RubberDuckies na testovanie fyzickej a digitálnej bezpečnosti. Aktuálne cez 36 Phishing šablóny sú dostupné v komunite. Distribúciu založenú na AWS s predinštalovanými šablónami a zabezpečenú podľa noriem CIS spravuje HailBytes tu.

tulák

Prowler je nástroj príkazového riadka pre AWS, ktorý vyhodnocuje vašu infraštruktúru v porovnaní so štandardmi stanovenými pre AWS Centrom pre internetovú bezpečnosť, ako aj s kontrolami GDPR a HIPAA. Máte možnosť skontrolovať svoju kompletnú infraštruktúru alebo špecifický profil AWS alebo región. Prowler má schopnosť vykonávať veľa recenzií naraz a odosielať správy vo formátoch vrátane CSV, JSON a HTML. Okrem toho je súčasťou dodávky AWS Security Hub. Toni de la Fuente, bezpečnostný expert Amazonu, ktorý sa stále podieľa na údržbe projektu, vyvinul Prowler.

Bezpečnostná opica

V nastaveniach AWS, GCP a OpenStack je Security Monkey nástrojom na stráženie, ktorý dáva pozor na úpravy politiky a slabé nastavenia. Napríklad Security Monkey v AWS vás upozorní vždy, keď sa vytvorí alebo odstráni skupina S3, ako aj bezpečnostná skupina, monitoruje vaše kľúče správy identity a prístupu AWS a vykonáva niekoľko ďalších monitorovacích povinností. Netflix vytvoril Security Monkey, aj keď momentálne ponúka iba malé opravy problémov. AWS Config a Google Cloud Assets Inventory sú náhrady dodávateľov.

Ak chcete vidieť ešte viac skvelých open source nástrojov na AWS, pozrite si naše HailBytes' Ponuka trhoviska AWS tu.